X-47B wylądował

12 lipca 2013, 10:10US Navy rozpocząła ostatnią fazę testów morskich samolotu bezzałogowego. Przed dwoma miesiącami informowaliśmy o pierwszym w historii starcie takiego pojazdu z pokładu lotniskowca. Przed dwoma dniami miało miejsce inne historyczne wydarzenie - dron X-47B wylądował na pokładzie USS George H.W. Bush

Dodatkowy podatek na niezdrowe mięso uratowałby setki tysięcy ludzi

7 listopada 2018, 14:51Wprowadzenie dodatkowego podatku na czerwone i przetworzone mięso uratowałoby życie około 220 000 ludzi rocznie i zaoszczędziło systemom opieki zdrowotnej około 40 miliardów dolarów, wynika z badań przeprowadzonych na Oxford University.

Badacze z Wrocławia i Krakowa odkrywają tajemnice średniowiecznych polskich miast

5 marca 2026, 10:53Dzisiejszy wygląd centrów wielu polskich miast to nie przypadek, a wynik precyzyjnego planowania w średniowieczu. Wtedy właśnie najszerzej i na największą skalę pojawiły się regularnie zaplanowane miasta. Było to związane z kolonizacją nowych terenów, przede wszystkim w Europie Środkowej i Wschodniej. Pomiędzy XI a XIV wiekiem w Europie powstało co najmniej 1500 nowych miast. Jednak zachowało się niewiele oryginalnych dokumentów planistycznych z tego okresu, więc historycy mieli problemy z odtworzeniem zasad, którymi kierowali się ówcześni mierniczy. Dlatego badacze z Politechniki Wrocławskiej i Uniwersytetu Jagiellońskiego wykorzystali zaawansowane metody statystyczne i skanowanie laserowe, by zrekonstruować zasady, wedle których w XIII wieku wyznaczano przestrzeń miejską.

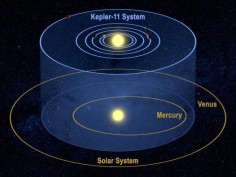

Wyjątkowy system planetarny

3 lutego 2011, 12:46Teleskop Kepler odkrył niezwykły system planetarny. Składa się on z sześciu gazowo-skalistych planet obiegających podobną do Słońca gwiazdę Kepler-11. System znajduje się około 2000 lat świetlnych od Ziemi.

Chcą zbudować podniebny lotniskowiec

18 listopada 2014, 11:30Hollywood niejednokrotnie pokazywało nam filmy, w których samolot-matka wypuszcza z pokładu grupę mniejszych samolotów atakujących wroga. Teraz DARPA chce przekuć fantazje w rzeczywistość.

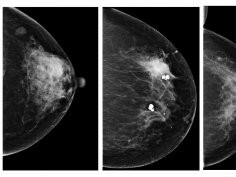

Algorytm sztucznej inteligencji równie dobrze wykrywa raka piersi jak radiolodzy

16 września 2020, 09:12Porównanie trzech komercyjnych systemów sztucznej inteligencji wykorzystywanej w diagnostyce obrazowej raka piersi wykazało, że najlepszy z nich sprawuje się równie dobrze jak lekarz-radiolog. Algorytmy badano za pomocą niemal 9000 obrazów z aparatów mammograficznych, które zgromadzono w czasie rutynowych badań przesiewowych w Szwecji.

Niewidomi odzyskają wzrok?

17 lutego 2007, 11:04Naukowcom udało się częściowo przywrócić wzrok sześciu niewidomym osobom. Uczeni chcą teraz przeprowadzić eksperymenty na szerszą skalę.

Falą uderzeniową w nowotwór

19 stycznia 2008, 11:05Naukowcy z University of Missouri-Columbia i U.S. Army połączyli ze sobą dwa nanomateriały, z których jeden działa jako paliwo, a drugi jako utleniacz. Uzyskali w ten sposób miksturę, która spala się tak gwałtownie, że wywołuje falę uderzeniową pędzącą z prędkością do 1000 metrów na sekundę (3 Mach). Uczeni mają nadzieję, że uda się ją wykorzystać do... leczenia nowotworów.

Powstał obraz 6D

9 września 2008, 11:43Profesor Ramesh Raskar z MIT Media Lab wykorzystał pomysł stojący za tanimi "trójwymiarowymi" pocztówkami i stworzył dzięki niemu obraz 6D. To pierwszy krok do powstania superrealistycznych trójwymiarowych obrazów, które nie tylko sprawiają wrażenie głębi, ale reagują też na warunki oświetleniowe, tworząc realistyczne cienie w zależności od położenia źródła światła.

Atak na bankomaty

4 czerwca 2009, 14:32W krajach Europy Wschodniej zaatakowano 20 bankomatów z systemem Windows XP. Firma TrustWave uważa, że to tylko test i wkrótce można spodziewać się dużej fali ataków w USA i na zachodzie Europy.